Teknoloji

Son Güncelleme: 28.01.2026

Phishing (Oltalama) Saldırısı Nedir? Nasıl Korunabilirsiniz?

Son Güncelleme: 28.01.2026

Bu İçeriği Yapay Zekâ (AI) ile Özetleyin:

Phishing (oltalama) saldırıları, birçok kişinin kişisel ve finansal bilgilerini kaybetmesine yol açan ciddi bir güvenlik sorunudur. Bir e-posta, SMS veya sosyal medya mesajı içinde gelen ve masum gibi görünen sahte bir link, kısa sürede hesaplarınızın ele geçirilmesine ve maddi kayıplar yaşamanıza sebebiyet verebilmektedir. Peki, bu saldırılara karşı nasıl bir önlem alabilirsiniz?

Bu içeriğimizde, phishing (oltalama) saldırısının ne olduğunu, yaygın saldırı türlerini ve saldırılardan korunmanız için izlemeniz gereken adımları detaylı bir şekilde paylaşacağız. Böylece riskleri azaltabilir ve dijital ortamda daha güvenli hareket edebilirsiniz. Keyifli okumalar!

Phishing (Oltalama) Saldırısı Nedir?

Phishing (Oltalama), siber saldırganların kendilerini güvenilir bir kurum, banka veya kişi gibi göstererek hedeflerindeki kişileri kandırmak suretiyle hassas bilgilerini (şifreler, kredi kartı bilgileri, kimlik detayları vb.) ele geçirmeye çalıştıkları bir siber saldırı türüdür.

Phishing (Oltalama) Saldırısı Ne Amaçla Yapılır?

Phishing (Oltalama) saldırılarının temelinde sosyal mühendislik bulunur. Saldırgan kişi veya grup, kurbanın korku, merak ya da güven duygularını hedef alarak onu yanıltıcı bir eyleme yönlendirir. Terim İngilizce “password” (şifre) ve “fishing” (balık tutma) kelimelerinin birleşiminden gelir; yani saldırgan, dijital ortamda bir “yem” bırakarak kullanıcıları tuzağa çekmeye çalışır.

Bu tür saldırıların amacı maddi kazanç sağlamak ya da kritik verilere yetkisiz erişim elde etmektir. Ele geçirilen bilgiler farklı amaçlarla kullanılabilir:

- Banka hesaplarını boşaltmak veya kredi kartlarını harcamalarda kullanmak,

- Kimlik hırsızlığı yaparak kişi adına yasa dışı işlemler gerçekleştirmek,

- Kurumsal ağlara sızarak şirket verilerini çalmak veya sistemi şifreleyip fidye talep etmek (ransomware),

- Ele geçirilen hesapları başka saldırılarda bir araç olarak kullanmak.

Ücretsiz E-Kitaplarımızı İncelediniz mi?

Phishing Saldırısının Türleri Nelerdir?

Siber suçlular, hedef kitleye ve kullanılan teknolojiye göre farklı phishing türleri geliştirmiştir. İşte en yaygın görülen oltalama yöntemleri:

E-Posta Yoluyla Phishing

Bu yöntem, en bilinen oltalama türleri arasındadır. Saldırganlar, yüzlerce hatta binlerce kullanıcıya aynı içerikte sahte e-postalar gönderir. Mesajlarda genellikle “Hesabınız kısıtlandı”, “Ödeme alınamadı”, “Fatura borcunuz var” gibi panik yaratan ifadeler bulunur. Amaç, kullanıcıyı hızlı hareket etmeye zorlayıp sahte bir bağlantıya tıklatmak ve hesap bilgilerini ele geçirmektir. Sonuç olarak banka şifreleri, kişisel veriler veya kurumsal kimlikler saldırganların eline geçebilir.

Spear Phishing

Spear phishing, herkesi değil belirli bir kişiyi ya da kurumu hedef alır. Saldırgan, hedef hakkında önceden bilgi toplar ve mesaj içeriğini bu bilgilerle kişiselleştirir. Bu durum e-postayı daha inandırıcı kılar. Örneğin bir çalışan, şirket içi yazışmalara benzeyen bir e-posta alabilir veya doğrudan ismiyle hitap edilen bir içerikle karşılaşabilir. Bu yöntem, yüksek başarı oranı nedeniyle siber casusluk ve veri sızıntılarında sıkça tercih edilir.

Whaling (Yöneticileri Hedef Alan Saldırılar)

Whaling, spear phishing’in daha stratejik bir versiyonudur. Hedef, CEO, CFO gibi üst düzey yöneticilerdir. Saldırganlar büyük çapta para transferi yapılmasını talep edebilir, gizli ticari bilgiler isteyebilir veya kurumsal erişim bilgilerini ele geçirmeye çalışabilir. Bu tür saldırılar kurumsal itibar ve finansal güvenlik açısından kritik riskler oluşturur.

Smishing (SMS Üzerinden Phishing)

Smishing’de saldırgan, SMS mesajlarıyla kullanıcıya ulaşır. “Kargonuz teslim edilemedi”, “Ödül kazandınız”, “Hesabınız askıya alındı” gibi ifadelerle kullanıcıdan bir bağlantıya tıklaması istenir. Bu bağlantılar sahte sitelere yönlendirir ya da zararlı yazılımların cihazlara bulaşmasına yol açabilir. Mobil bankacılığın yaygınlaşmasıyla smishing, finansal dolandırıcılıkta önemli bir araç haline gelmiştir.

Vishing (Sesli Aramalarla Yapılan Phishing)

Vishing’de saldırgan, hedefi telefonla arayıp kendini banka çalışanı, polis, savcı veya resmi bir kurumun temsilcisi olarak tanıtır. Amaç, hedefi korku veya güven duygusuyla yönlendirerek bilgi vermeye zorlamaktır. Kullanıcılardan tek kullanımlık şifreler, kimlik bilgileri veya kart numaraları istenebilir. Bu yöntem, kişisel bilgilerin sözlü olarak alınmasını sağladığı için oldukça tehlikelidir.

Pharming (Sahte Web Siteleri ile Phishing)

Pharming saldırılarında kullanıcı doğru adresi yazsa bile zararlı bir yönlendirme sonucu sahte bir siteye gider. Bu tür saldırılar bazen cihazlara bulaşan kötü amaçlı yazılımlarla, bazen DNS manipülasyonlarıyla gerçekleşir. Kullanıcı, farkında olmadan giriş bilgilerini saldırgana teslim eder. Bu yöntem, bankacılık bilgilerini çalmak için sık kullanılır.

Clone Phishing (Kopyalanmış E-Postalarla Saldırı)

Clone phishing’de saldırgan, daha önce kullanıcıya gönderilmiş gerçek bir e-postayı birebir kopyalar ve içindeki bağlantıları zararlı bağlantılarla değiştirir. Mesaj, tanıdık göründüğü için kurban tarafından açılma ihtimali oldukça yüksektir. Bu yöntem, özellikle şirket içi iletişimde büyük tehdit oluşturur.

Social Media Phishing

Saldırganlar, Facebook, Instagram, LinkedIn gibi platformlar üzerinden sahte profillerle ya da DM (direkt mesaj) yoluyla kullanıcıya ulaşır. “Bu videodaki sen misin?” gibi merak uyandıran mesajlar veya sahte kampanyalarla kullanıcılar zararlı bağlantılara yönlendirilir. Sosyal medya hesaplarının ele geçirilmesi hem kişisel hem kurumsal güvenliği tehdit eder.

Man-in-the-Middle (MitM) Phishing

MitM saldırılarında saldırgan, iki taraf arasındaki iletişime gizlice girer ve verileri anlık olarak takip eder. Örneğin kullanıcı ile banka arasındaki trafiği izleyerek şifreleri ve işlem bilgilerini ele geçirebilir. Bu tür saldırılar, özellikle şifrelenmemiş ağlarda daha kolay gerçekleşir.

Search Engine Phishing (Arama Motoru Sonuçlarıyla Tuzağa Düşürme)

Bu yöntemde saldırganlar, sahte web sitelerini arama motorlarında üst sıralara çıkaracak teknikler (reklam, orijinaline benzer sahte sayfalar vb.) kullanır. Kullanıcı, “giriş”, “fatura ödeme” gibi işlemler için arama yaptığında sahte siteye tıklayabilir.

Pop-Up Phishing (Açılır Pencerelerle Saldırı)

Kullanıcı web sitelerinde gezerken ekranına bir anda zararlı pop-up pencereleri çıkabilir. “Virüs bulundu”, “Temizlemek için tıklayın” gibi mesajlarla kullanıcıdan etkileşim beklenir. Tıklandığında zararlı yazılımlar cihazlara yüklenebilir ya da kredi kartı bilgileri istenebilir.

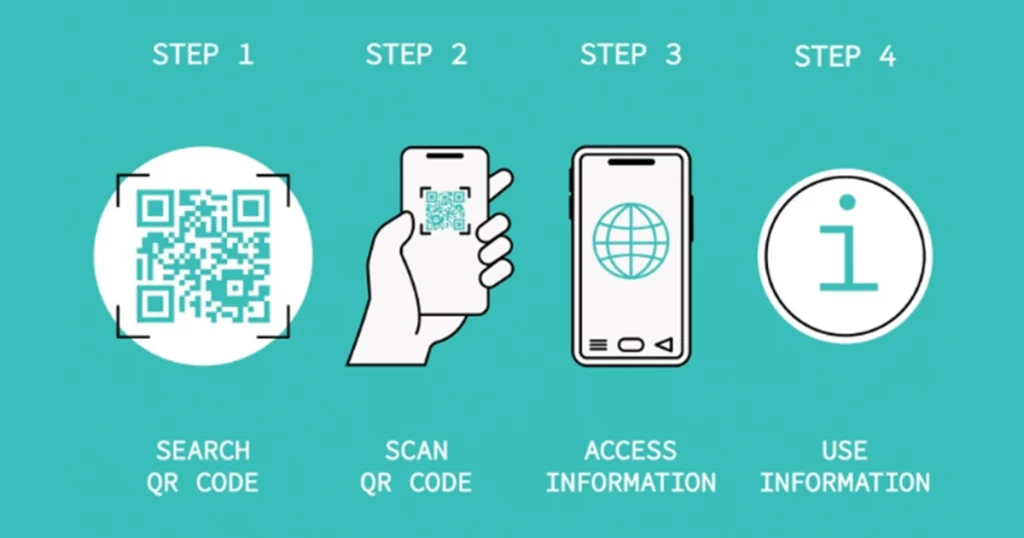

QR Code Phishing

Bu yöntemde saldırganlar, fiziki ya da dijital ortamlara zararlı QR kodları koyar. Kullanıcı kodu taradığında sahte bir web sitesine gider veya cihazına zararlı bir dosya iner. Bu durum restoran menülerinde, afişlerde ve çevrimiçi paylaşılan QR kodlarında sıklıkla görülür. Taradığınız QR kodlarının güvenli olduğundan emin olun. QR kodu kamera ile taradığınızda eğer kamera ekranında tanımadığınız ya da hatalı bir site görünüyorsa bağlantıya tıklamadan uygulamayı kapatın.

Kaynak: gettyimages.com

HTTPS Spoofing (Güvenli Bağlantı İmiş Gibi Gösteren Siteler)

HTTPS spoofing’de saldırgan, sahte siteye SSL sertifikası ekleyerek adres çubuğunda güven simgesi görünmesini sağlar. Kullanıcı, kilit ikonuna güvenerek bilgilerini girer ancak veriler şifreli şekilde saldırgana gider. Bu yöntemde, “güvenli bağlantı” algısı istismar edilir.

Evil Twin Phishing (Sahte Wi-Fi Noktalarıyla Saldırı)

Havaalanı, kafe gibi yerlerde saldırganlar “Ücretsiz Wi-Fi” adıyla sahte ağlar oluşturur. Bu ağa bağlanan kullanıcıların tüm internet trafiği saldırgan tarafından izlenir. E-postalar, mesajlar ve banka giriş bilgileri dahil birçok veri anlık olarak ele geçirilebilir. Açık ağlara bağlanmak bu nedenle ciddi bir risk taşır.

Phishing Saldırısından Nasıl Korunulur?

Phishing saldırılarına karşı etkili bir savunma, yalnızca teknolojik araçların kullanımıyla değil, aynı zamanda kullanıcıların bilinçlenmesiyle mümkündür. Bu kapsamda hem bireysel hem kurumsal düzeyde uygulanabilecek birçok yöntem bulunur. Aşağıda önemli korunma başlıklarını daha detaylı bir şekilde bulabilirsiniz.

Şüpheli E-Postalara ve Linklere Tıklamaktan Kaçının

Phishing saldırılarının en sık kullanılan aracı sahte e-posta bağlantılarıdır. Bu nedenle, e-postalar içindeki linklere tıklamadan önce mutlaka bağlantının gittiği adresi kontrol etmek gerekir. Fare imlecini bağlantının üzerine getirerek gerçek URL’yi görmeniz mümkündür. Bağlantı metninde yazan adres ile görüntülenen adres uyuşmuyorsa kesinlikle tıklamayın. Ayrıca aşırı derecede acele ettiren, panik yaratan veya ödül vadeden mesajların büyük kısmı saldırı amaçlı olabilir. Bu tür mesajlarla karşılaştığınızda soğukkanlı davranmak ve ek doğrulama yapmak son derece önemlidir.

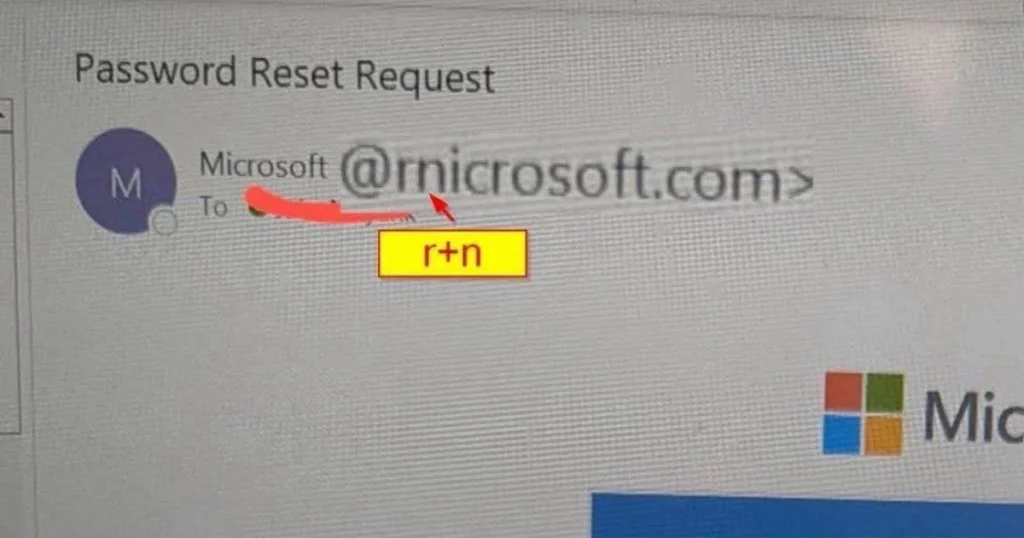

E-Posta Gönderen Adresleri Dikkatle Kontrol Edin

Saldırganlar genellikle bilinen markaların isimlerini taklit ederler ve maildeki alan adında ufak değişiklikler yaparlar.

Aşağıdaki örnek görseli incelersek; Microsoft tarafından gönderilmiş gibi görünen bir e-posta alınmış. Gönderen isminde ise “Microsoft” veya “Microsoft Support” yazıyor. Ancak gönderen adresine detaylıca baktığımızda “support@microsoft.com” yerine “support@rnicrosoft.com” (m yerine rn harfleri kullanılmış ve m harfine benzetilmeye çalışılmış) şeklinde olduğu görmekteyiz, bu kesinlikle bir oltalama saldırı girişimidir.

Kaynak: learn.microsoft.com

HTTPS Sertifikası Olmayan Sitelerden Uzak Durun

İnternet sitelerinde güvenli bağlantı, adres çubuğunda “https://” protokolüyle anlaşılır. Bu yapı, tarayıcı ile sunucu arasındaki verilerin şifrelenerek iletilmesini sağlar. Ancak saldırganların artık sahte sitelere de SSL sertifikası alabilmesi, yalnızca bu işarete bakarak güven kararının verilmesini riskli hale getirir. Bu nedenle kilit simgesinin bulunması tek başına yeterli değildir. Adres çubuğundaki alan adının doğruluğuna bakmak, yazım hatalarına dikkat etmek ve siteyi arama motorları üzerinden değil doğrudan bilinen adresle ziyaret etmek güvenliği artırır.

İki Faktörlü Kimlik Doğrulama (2FA) Kullanın

İki faktörlü kimlik doğrulama, yalnızca şifre ile yapılan girişlerin yarattığı güvenlik açığını kapatan etkili bir yöntemdir. Şifreniz ele geçirilmiş olsa bile, telefonunuza gelen bir SMS kodu ya da bir doğrulama uygulamasında üretilen tek kullanımlık kod olmadan giriş mümkün olmaz. Bankacılık, e-posta, bulut depolama ve sosyal medya gibi riskli hesaplarda 2FA kullanılması, phishing saldırılarının etkisini önemli ölçüde azaltır.

Güçlü ve Benzersiz Şifreler Oluşturun

Zayıf ve tekrar eden şifreler, phishing saldırıları sonucunda yaşanan hesap zincirlerinin temel nedenidir. Her platform için benzersiz şifre oluşturmak ve bu şifrelerde büyük-küçük harf, rakam ve sembol kombinasyonları kullanmak hesap güvenliğini artırır. “123456” tarzı kolay tahmin edilebilir şifrelerden kaçınmak gerekir. Birçok kullanıcı için şifre yöneticileri, güçlü şifre üretme ve saklama konusunda pratik bir çözüm sağlar.

Güncel Antivirüs ve Güvenlik Yazılımları Kullanın

Kaliteli bir antivirüs yazılımı, arka planda çalışan koruma katmanlarıyla zararlı bağlantıları, ekleri ve siteleri gerçek zamanlı olarak tespit eder. Böylece kullanıcı eylemde bulunmadan önce potansiyel tehdit engellenir. Kurumsal yapılarda uç nokta güvenlik çözümleri (endpoint security), phishing kaynaklı veri sızıntılarını azaltmada kritik rol oynar.

Yazılım ve Tarayıcı Güncellemelerini İhmal Etmeyin

Phishing saldırıları çoğu zaman tarayıcı, eklenti veya işletim sistemlerindeki güvenlik açıklarını hedef alır. Bu nedenle güncellemelerin düzenli yapılması, yamaların zamanında uygulanması ve eski sürümlerin kullanılmaması önemlidir. Güncel yazılımlar, bilinen güvenlik açıklarına karşı daha güçlü koruma sunar ve saldırı yüzeyini daraltır.

Kişisel ve Finansal Bilgileri Paylaşmadan Önce Doğrulayın

Hiçbir banka, resmi kurum veya güvenilir platform kullanıcılarından e-posta yoluyla şifre, kart numarası veya T.C. kimlik numarası talep etmez. Böyle bir talep aldığınızda, mesajdaki iletişim numarasını değil kurumun resmi telefon numarasını kullanarak doğrulama yapmalısınız.

Şirket İçi Güvenlik Eğitimleri Düzenleyin

Kurumsal yapılarda phishing riskini azaltmanın en etkili yolu düzenli siber farkındalık eğitimleridir. Çalışanların saldırı senaryolarını tanıması, şüpheli e-posta veya bağlantılara nasıl yaklaşması gerektiğini öğrenmesi ve hızlı raporlama mekanizmalarını kullanması veri güvenliğini güçlendirir. Ayrıca simüle edilmiş phishing testleri, kurumun zayıf noktalarını tespit etmede etkili bir yöntemdir.

Phishing (Oltalama) Saldırısı ile İlgili Sıkça Sorulan Sorular

Phishing (Oltalama) Saldırısı Nasıl Anlaşılır?

Phishing saldırılarını anlamak için mesajın içeriğine ve kaynağına dikkat edebilirsiniz. Şüpheli adresler, yazım hataları, acele ettiren ifadeler ve kişisel bilgi talepleri önemli uyarılardır. Link üzerine gelerek gerçek URL’yi görmek de fayda sağlar. Kurumlar genelde şifre veya kart bilgisi istemez, bu yüzden böyle bir talep gördüğünüzde dikkatli olun. Beklenmeyen ekler veya mantıksız istekler de saldırı işareti olabilir. Bu basit kontroller, sahte mesajları hızlı biçimde tanımanıza yardımcı olur.

Phishing Saldırıları En Çok Hangi Kanallar Üzerinden Yapılır?

Son yayınlanan istatistiklere göre, saldırıların çok büyük bir kısmı e-posta yoluyla gerçekleşir. Ancak, son yıllarda SMS (Smishing) ve sosyal medya kanalları da yoğun olarak kullanılmaktadır. Bu nedenle hangi kanal olursa olsun, olabildiğince dikkatli olmalısınız.

Phishing Oltalama Saldırısında Genelde Hangi Yöntem Kullanılır?

Phishing oltalama saldırısında kullanılan yöntemler ağırlıklı olarak psikolojik manipülasyona dayanır. Korku, merak, ödül kazanma isteği veya yardımseverlik duyguları suistimal edilerek kişinin mantıklı düşünmesi engellenir.

Phishing Amaçlı Gönderilen Sahte E-Postalar Nasıl Anlaşılır?

Sahte e-postaları anlamak için gönderen adresine, mesajın tonuna ve içerdiği isteklere bakmak yeterlidir. Adreste küçük yazım farkları, acele ettiren ya da korkutan cümleler, kişisel bilgi veya şifre talebi ve şüpheli link ya da ek dosyalar phishing için tipiktir. Bankalar ve resmi kurumlar e-postayla şifre veya kart bilgisi istemez, bu yüzden böyle bir talep gördüğünüzde şüphe duymak gerekir. Bu tür durumlarda linke tıklamak yerine kurumun resmi web sitesine kendiniz gidip doğrulama yapmak en güvenli yoldur.

Phishing Saldırılarının Cezası Nedir?

Phishing saldırılarının cezası Türk Ceza Kanunu (TCK) kapsamında değerlendirilir. Bu eylem, TCK Madde 158 (Nitelikli Dolandırıcılık) ve TCK Madde 243/244 (Bilişim Sistemine Girme / Sistemi Engelleme, Bozma) gibi maddeler uyarınca ağır hapis ve adli para cezaları ile yaptırıma tabidir.